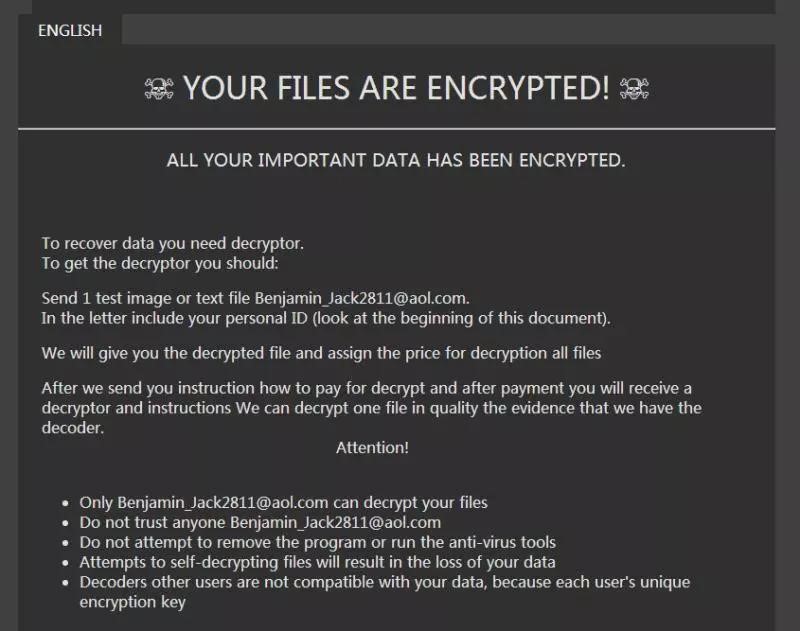

“勒索病毒”、“網絡安全”等似乎成為了2017年至2018年熱點事件。比特幣似乎成為了黑客最喜歡的勒索方式。近期黑客針對用戶下手,導致系統故障,部分系統處于癱瘓狀態,影響正常辦公,情況極其惡劣。

勒索病毒演進過程

時間:2008年以前

勒索方式:主要是鎖定設備

主要家族:LockScreen

產生影響:

2008年以前,勒索病毒一般不加密用戶數據,只鎖住用戶設備,需提供贖金才能解鎖。由于這一階段的勒索病毒不加密用戶數據,所以只要清除病毒就不會給用戶造成除勒索資金外的其他損失。該類勒索病毒帶來的危害較小。

時間:2013年前后

勒索方式:加密用戶數據

主要家族:CTB-Locker、TeslaCrypt、Cerber

產生影響:

2013年,以加密用戶數據勒索贖金的勒索軟件出現在公眾視野;此類病毒采用高強度對稱和非對稱的加密算法;當時的多數用戶安全算力不足無法解密,受害用戶只能支付贖金,因此該類型的勒索軟件給黑客帶來很大收益。

時間:2017年前后

勒索方式:加密用戶數據

主要家族:WannaCry、Satan等

產生影響:

此階段,勒索病毒開始通過漏洞或弱口令等方式發起蠕蟲式攻擊,典型的如 WannaCry、Satan等病毒,除使用永恒之藍漏洞傳播外,還內置多種web漏洞攻擊功能,相比傳統的勒索病毒傳播能力更強、速度更快;此類病毒利用的傳播手法非常危險。

從發展階段來看,勒索病毒由設備的加密逐步演化成對數據的加密,觸角逐漸往企業核心數據資產中滲透,帶來的破壞性也越來越強,不僅影響數據本身的完整性與可用性,對于業務系統造成的損失也是不可估量的。

勒索病毒軟件傳播方式

勒索軟件的傳播手段主要以成本較低的郵件傳播為主。同時也有針對醫院、企業等特定組織的攻擊,通過入侵組織內部的服務器,散播勒索軟件。隨著人們對勒索軟件的警惕性提高,勒索者也增加了其他的傳播渠道,具體的傳播方式如下:

郵件傳播:攻擊者以廣撒網的方式大量傳播垃圾郵件、釣魚郵件,一旦收件人打開郵件附件或者點擊郵件中的鏈接地址,勒索軟件會以用戶看不見的形式在后臺靜默安裝,實施勒索;

漏洞傳播:當用戶正常訪問網站時,攻擊者利用頁面上的惡意廣告驗證用戶的瀏覽器是否有可利用的漏洞。如果存在,則利用漏洞將勒索軟件下載到用戶的主機;

捆綁傳播:與其他惡意軟件捆綁傳播;

僵尸網絡傳播:一方面僵尸網絡可以發送大量的垃圾郵件,另一方面僵尸網絡為勒索軟件即服務(RaaS)的發展起到了支撐作用;

可移動存儲介質、本地和遠程的驅動器(如C盤和掛載的磁盤)傳播:惡意軟件會自我復制到所有本地驅動器的根目錄中,并成為具有隱藏屬性和系統屬性的可執行文件;

文件網站傳播:勒索軟件存儲在一些小眾的文件共享網站,等待用戶點擊鏈接下載文件;

網頁掛馬傳播:當用戶不小心訪問惡意網站時,勒索軟件會被瀏覽器自動下載并在后臺運行;

社交網絡傳播:勒索軟件以社交網絡中的.JPG圖片或者其他惡意文件載體傳播。

勒索病毒的防御可以分為:數據安全、網絡安全、終端安全3個維度,通過執行全面標準化的安全防護動作,構建全方位的安全防護體系。為應付日益嚴峻的數據安全、網絡安全、終端安全的形式,我們可以從以下4個方面做好相應的安全防護措施:

第一:規范管理、增強網絡安全、數據安全意識

1、增強安全意識,使用強口令。避免被攻擊和口令爆破。

2、加強對U盤等移動介質的管理,避免病毒通過U盤傳播。

3、加強用戶安全意識培訓,不要下載不明文件、點擊不明電子郵件附件、或點擊電子郵件中來路不明的網頁鏈接;畢竟人是安全鏈中最薄弱的一環,需要圍繞他們制定計劃。

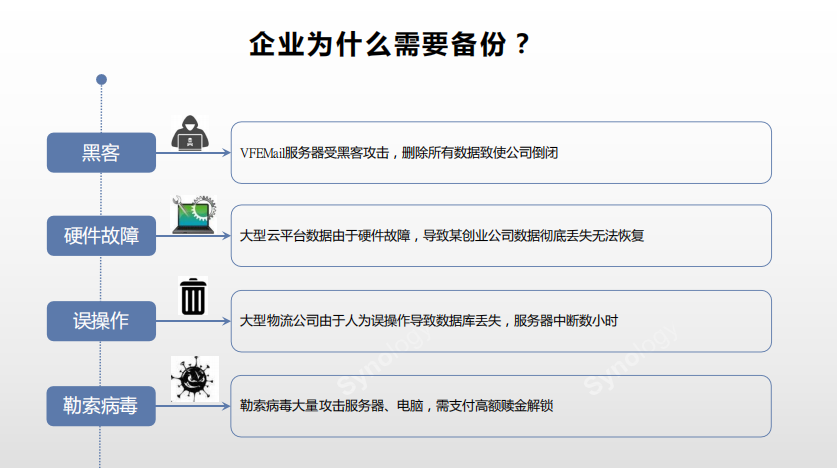

第二:數據安全,定時自動數據備份(備份一體機解決方案)

根據勒索軟件、病毒最終的勒索方式,有針對性的做預防措施。勒索方式主要是加密或破壞用戶數據。如果我們提前做好了備份,即使感染了病毒,也可以直接啟用備份,避免受影響。反病毒和反惡意軟件網絡防護產品雖然防護給力,但是未知網絡威脅發展太快,任何工具都無法提供100%防護。所以定時自動的數據備份是預防勒索病毒最基礎、最重要的方式之一。

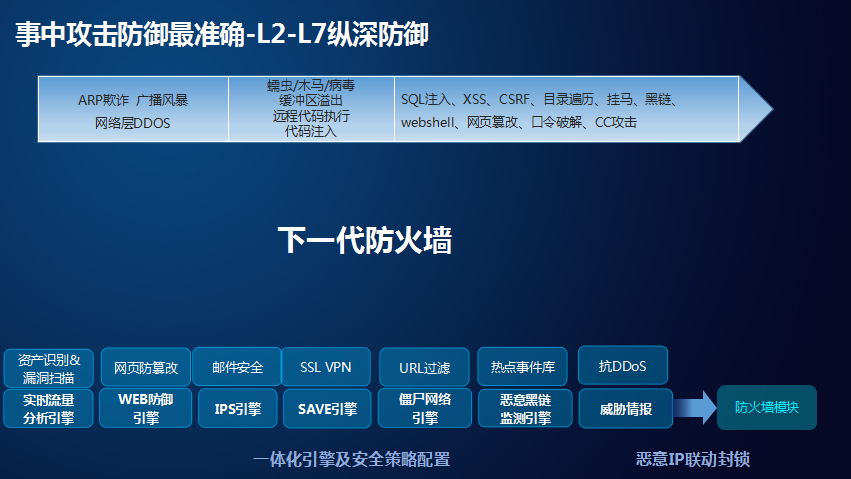

第三:網絡安全防護(部署下一代防火墻)

在互聯網出口和服務器數據中心區域部署下一代防火墻,提供漏洞防護,木馬病毒等惡意軟件的過濾,僵尸網絡和DDOS攻擊檢測,過濾網絡層和應用層的威脅流量,防止威脅攻擊橫向傳播,保護重要業務系統,并對安全域間的威脅進行檢測和保護。

第四:服務器、電腦終端安全(殺毒軟件解決方案)

通過對服務器、電腦安裝殺毒軟件加強企業端點防護,降低受到攻擊的風險

殺毒軟件,用于消除服務器、電腦病毒、特洛伊木馬和惡意軟件等計算機威脅。殺毒軟件集成監控識別、病毒掃描和清除、自動升級、主動防御,防范黑客入侵、等功能,可以有效的對服務器、電腦起到有效的保護。

掃一掃咨詢微信客服

掃一掃咨詢微信客服